Tor Devresi Nasıl Çalışıyor?

Tor trafiğiniz üç relay üzerinden geçer:- Giriş (Guard/Entry) düğümü – Senin ip’ni sadece bu düğüm bilir.

- Orta (Middle) düğümü – Ara aktarma.

- Çıkış (Exit) düğümü – Şifresiz olarak hedef siteye bağlanır.

Sorun Nerede Başlıyor?

Tor ağı 2025-2026 itibarıyla yaklaşık 8.000-10.000 relay’e sahip. Bunların içinden exit relay sayısı 2.000-2.500 civarında. Ve bu çıkış kapasitesinin büyük bir kısmı Avrupa’da, özellikle Almanya ve Hollanda’da toplanmış durumda. Neden bu iki ülke diye sorarsanız, yüksek bant genişliği sağlayan veri merkezleri bol evet ve en çok gönüllü operatör bulunduran ülkede burası.

Gerçek Hayattan Örnekler ve Operasyonlar

2024’te Alman medyasında kaynak- Alman Federal Kriminal Dairesi, Boystown soruşturmasında (2019-2021) timing attack kullandı.

- Hem giriş hem çıkış düğümlerini uzun süre izlediler.

- Şüpheli kişilerin Tor devrelerindeki giriş-çıkış trafiğini zaman damgalarıyla eşleştirdiler.

- Hollanda, ABD, Kanada ve Avustralya ile işbirliği yaptılar.

Önemli NOT: Bu verdiğim bilgiler ve öneriler ortalama bir kullanıcı için fazla korkutucu ve uygulaması zor olabilir. bu anlattığıım şeyler sıradan her kullanıcı için değil büyük ölçüde kişiselleştirilmiş istihbarat analizleri ve ağ korelasyonları ile olmakta. Eğer büyük bir hedef değilseniz sizin tora bağlanmanız kimsenin umrunda değil, kimse sıradan bi adam için bu kadar pahalı ve uzun süren bir operasyon kullanmaz.

Timing / Correlation Attack

En tehlikeli kısım bu. Alman yetkililerin kullandığı yöntemlerin en başında bu geliyor.- ISP, senin Tor ağına bağlandığını ve hangi guard node’a bağlandığını görebilir. internet bağlanımı sırasında ne kadar veri kullanmış bunun verisini görebiliyor.

- Bilinen Tor giriş relay’lerini izliyorlar (kim bağlanıyor, ne zaman?).

- Aynı anda bilinen exit relay’lerini izliyorlar (hangi siteden ne zaman trafik çıkıyor?).

- Zamanlama, paket boyutu ve trafik paternlerini karşılaştırıyorlar.

- Bir mesaj gönderdiğinizde belirli bir burst oluşur.

- inter-arrival times, 10 saniyelik pencerelerdeki cell sayısı, upload/download, toplam hacim… hepsi circuit boyunca büyük ölçüde korunur.

Almanların Yöntemi

BKA’nın yaptığı şey, klasik end-to-end korelasyonun biraz modifiye edilmiş, hedef odaklı haliydi.- Uzun süreli relay monitoring: Almanya’daki data center’larda çalışan yüzlerce Tor relay’ini (entry guard ve middle dahil) aylarca izlediler. Muhtemelen kendi işlettiği ya da yasal erişim sağladığı node’lar (istihbarat işin içindeydi). Her node’da gelen/giden trafiğin timestamplerini, cell sayılarını, burst paternlerini log’adılar.

- Known activity yaratma: Şüpheliler eski Ricochet kullanıyordu bu P2P onion-to-onion mesajlaşma aracı, düşük trafikli ve pattern’leri net belli oluyordu. Yetkililer şüpheliyle chat üzerinden iletişim kurdu. Mesaj gönderme anlarını tam olarak biliyorlardı. Bu, “known signal” yarattı: “Tam saat 14:37’de şu boyutta bir burst olacak.”

- Timing correlation ile entry guard tespiti:

- Şüphelinin trafiği o anda belirli bir entry guard’tan girerken, o guard’da aynı timing ve hacimde bir client burst’ü gözlendi.

- Statistical matching yapıldı: Zaman serileri (time series) karşılaştırıldı. Örneğin, 1-5 saniyelik pencerelerde packet rate vektörleri, Pearson correlation katsayısı, cosine similarity ya da daha sofistike yöntemlerle (sliding window subset sum gibi) eşleştirildi.

- Guard’lar az sayıda client’a hizmet ettiği için (Tor guard selection’ı bandwidth ve stability’ye göre yapıyor), eşleşme nispeten kolaylaşıyordu. Circuit multiplexing olsa bile, low-traffic uygulamada (Ricochet gibi) noise azdı.

- ISP’den IP yakalama: Guard node’un IP’si biliniyor. Mahkeme emriyle Telefónica (ISP) o guard’a o dakikalarda bağlanan gerçek client IP’lerini verdi. Guard log’ları + ISP log’ları + timing match = şüphelinin gerçek IP’si. Sonra normal polisiye yöntemlerle kimlik tespit.

Pratikte Kendi Gözlemlerim

- Birçok banka, kripto borsası, forum Almanya/Hollanda çıkış İP adreslerini otomatik şüpheli görüyor ve CAPTCHA + hesap kilidi ile karşı karşıya kalıyorum.

- Cloudflare, Google vs. “Tor exit from DE/NL” diye ekstra doğrulama istiyor.

- Reklam ve coğrafi hedefleme bile bazen “Hollanda” gösteriyor.

Daha az çeşitlilik ile anonimliğini küçültmüş oluyorsun, Tor ağının birincil hedefi seni kalabalığın içerisinde kaybetmektir, ancak böyle bir işlemde kendini 2 büyük layer ülkesinden soyutlayıp farklı ülkelere yöneltmiş olursun. Bu durum fngerprint riskini artırır, varyasyonu düşürür ve daha öngörülebilir trafik üretir

Peki Çözüm Ne?

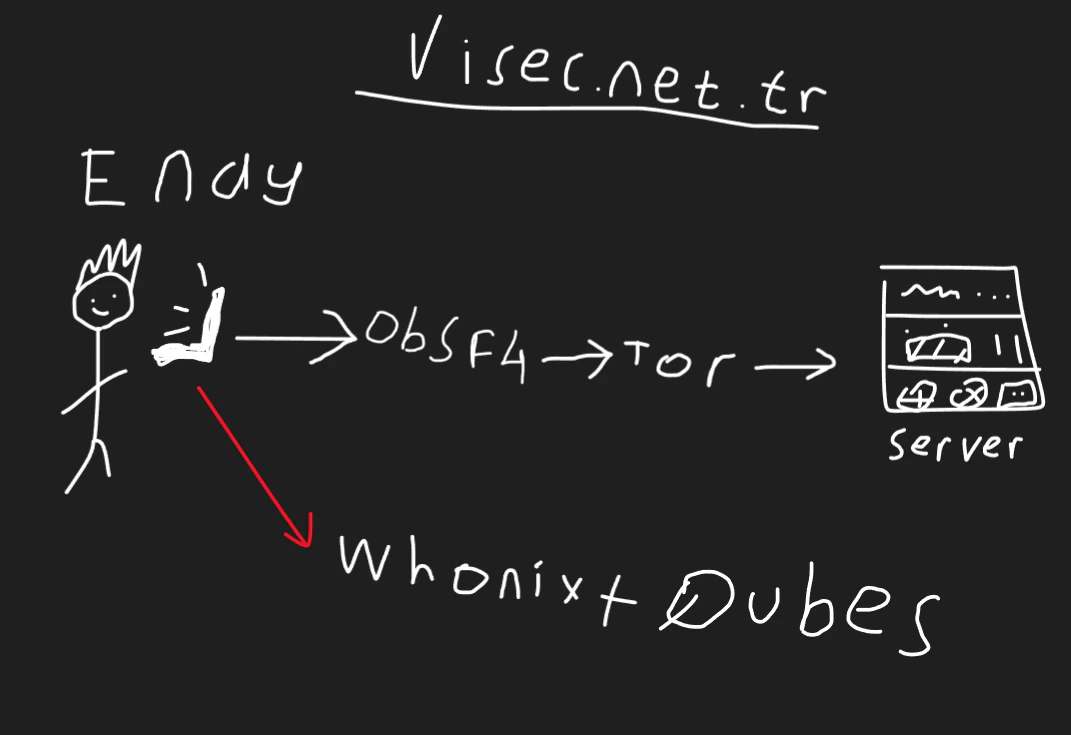

Tor hâlâ güçlü bir araç ama artık tek başına yeterli değil. Özellikle devlet ve istihbarat seviyesinde tehdit modelinde şu adımları öneririm:

- Çıkış ülkesini kısıtla (ExcludeExitNodes ,,…).

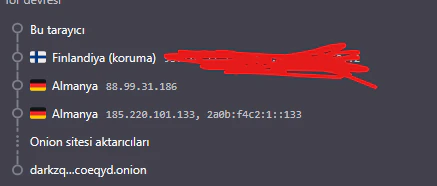

- Bridge kullan (obfs4, snowflake, meek).

- Whonix + Tor veya Tails ile katman ekle.

- Kritik işlerde Tor’u SimpleX veya kendi hidden service’lerle birleştir.

- Mümkünse kendi guard relay’ini bile çalıştır (ama exit değil!).

- Her zaman threat modeling yap: “Karşımdaki kim? Ne kadar kaynakları var?”

1. Donanım Katmanı (sys-net)

Qubes’ta ağ kartınız (Wi-Fi veya Ethernet) bile izole edilmiştir.sys-net adlı bu makine, ağ kartının sürücülerini barındırır. Eğer bir saldırgan Wi-Fi sürücüsündeki bir açıktan (exploit) sızarsa, sadece internete erişimi olan ama içinde hiçbir verinizin olmadığı bu boş kutuya hapsolur..

2. sys-firewall

sys-net’ten gelen trafik doğrudan Whonix’e gitmez. Arada bir firewall katmanı bulunur. Bu, karmaşık ağ yapılandırmalarında istenmeyen paketlerin sızmasını engeller.

3. sys-whonix

Bu VM’in tek bir görevi vardır: Kendisine gelen her türlü paket akışını alıp Tor ağına (Tor circuit) zorla sokmak. Bu katmanda asla tarayıcı açılmaz ve sadece Tor servisleri vesdwdate çalışır.

4. anon-whonix / Workstation

Sizin ekranınızda gördüğünüz, terminali kullandığınız veyaTor Browser’ı açtığınız yerdir. Bu makinenin dünyadan haberi yoktur. O, interneti sadece sys-whonix üzerinden gelen bir yerel ağ sanır.

- IP Leak Engelleme: Bir malware

anon-whonix’e sızıp “Gerçek IP adresim ne?” diye sorsa bile, alacağı cevap Gateway’in yerel IP’si olacaktır. Gerçek IP adresiniz fiziksel olarak bu katmanda mevcut değildir. Ancak exploit, kullanıcı hatası, metadata leak gibi kullanıcı hatası durumlarda sizi kurtaramaz.

Disposable

Qubes + Whonix kombinasyonunun en ölümcül silahı DisposableVM’dir. Şüpheli bir.pdf dosyası mı inceleyeceksiniz veya bilinmeyen bir script mi koşturacaksınız? Saniyeler içinde geçici bir Whonix-Workstation açarsınız. İşinizi bitirip pencereyi kapattığınızda, o makine RAM’den tamamen silinir. Sızan bir malware varsa, makineyle birlikte yok olur. İz bırakmak fiziksel olarak imkansız hale gelir.

Kimler İçin?

Bu yapı her gün video izleyen veya oyun oynayan “ortalama” kullanıcı için değildir.- Devlet düzeyinde bir gözlemden kaçınıyorsanız,

- Yüksek riskli zafiyet araştırmaları yapıyorsanız,

- “ip sızıntısı” riskinin bedeli sizin için çok ağırsa