1. Shadowsocks

1.1. Gateway Üzerine Shadowsocks-Libev İstemcisini Kurma

Shadowsocks, clowwindy tarafından tasarlanan orijinal bir ağ tünelleme tekniğidir. Gateway sanal makinesine Shadowsocks istemcisinin C sürümünü kuracağız. Eğer çalışmıyorsa Gateway sanal makinesini (VM) başlatın. Whonix Gateway’de bir terminal açın ve şu komutları çalıştırın:/etc/shadowsocks-libev/config.json yoluna varsayılan bir yapılandırma dosyası yerleştirir.

Kurulum tamamlandıktan sonra, shadowsocks-libev hizmeti bu varsayılan yapılandırma dosyasıyla aktif hale gelir ve çalışmaya başlar.

1.2. Shadowsocks Sunucu Bilgilerini Edinme

Shadowsocks sunucu yapılandırmaları genellikle Shadowsocks (“SS”) URL’leri şeklinde dağıtılır. Bunlarss:// karakterleriyle başlayan, base-64 ile kodlanmış dizelerdir. Bir SS URL’sinin neye benzediğine dair bir örnek:

base64 --decode komutu ile çözülebilir:

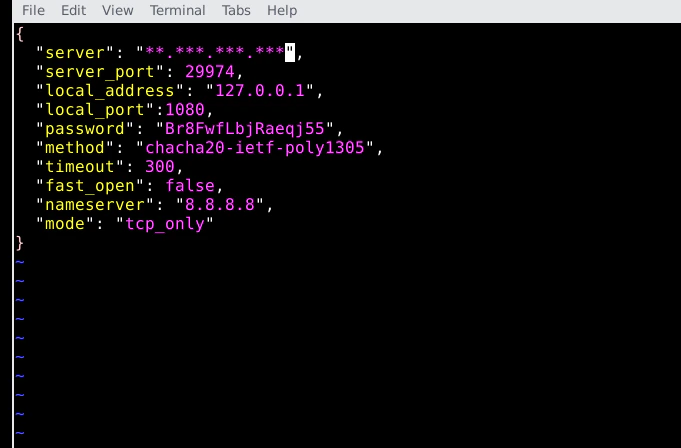

- Sunucu IP adresi:

**.***.***.*** - Sunucu portu:

29974 - Şifreleme yöntemi:

chacha20-ietf-poly1305 - Şifre:

Br8FwfLbjRaeqj55

1.3. Gateway Üzerinde Shadowsocks-Libev İstemcisini Yapılandırma

vim editörünü kurun:

/etc/shadowsocks-libev/config.json konumundaki varsayılan yapılandırma dosyasını düzenleyin:

/etc/shadowsocks-libev/config.json dosyasını kaydedip kapatın.

1.4. Gateway Üzerinde Systemd Servis Dosyasını Yapılandırma

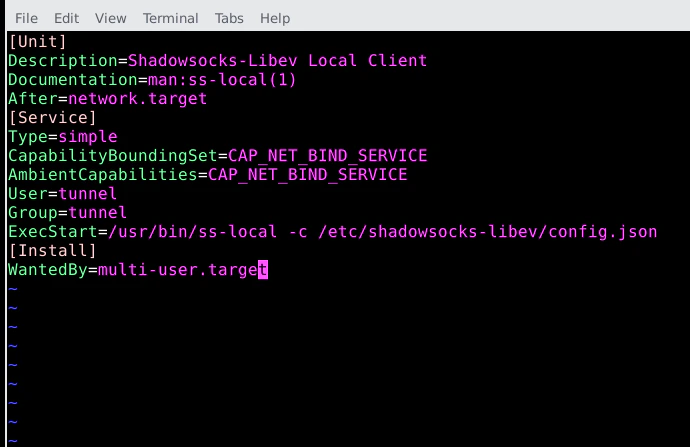

/lib/systemd/system/shadowsocks-libev.service konumundaki systemd servis dosyasını düzenleyin:

/lib/systemd/system/shadowsocks-libev.service dosyasını kaydedin.

Değişikliklerin algılanması için systemd’yi yeniden yükleyin:

1.5. Gateway Üzerinde Shadowsocks-Libev İstemcisini Başlatma

Yeni yapılandırmanızla Shadowsocks-Libev’i yeniden başlatın:1.6. Anon Connection Wizard’ı Yeniden Yapılandırma

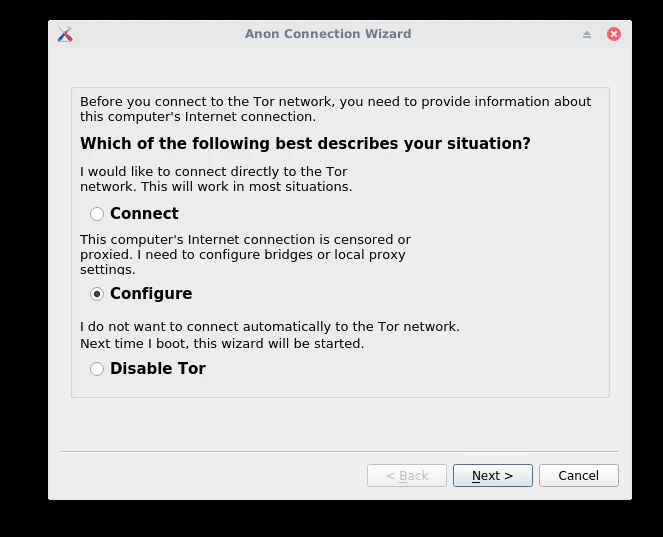

Whonix üzerindeki Tor, Gateway makinesinin/usr/local/etc/torrc.d dizininde saklanan yapılandırma dosyaları ile kontrol edilir. “Anon Connection Wizard”ı (Anonim Bağlantı Sihirbazı) tekrar çalıştırarak yeni torrc dosyalarının otomatik yazılmasını sağlayabiliriz. Bu sihirbazı system menüsü altında bulabilirsiniz.

- Configure (Yapılandır) seçeneğini seçin.

- Tercihinize bağlı olarak köprüler (bridges) için olan kutuyu işaretleyin veya boş bırakın.

- Tor ağına bağlanmadan önce bir proxy kullanmak istediğinizi belirten kutuyu işaretleyin.

- SOCKS5 proxy ayarlarını

127.0.0.1ve port1080olarak belirtin. - Next’e (İleri) tıklayın.

- Tekrar Next’e tıklayın.

- Tor önyükleme (bootstrapping) sürecinin %100’e ulaşmasını bekleyin.

- Finish’e (Bitir) tıklayın.

/usr/local/etc/torrc.d/40_tor_control_panel.conf dosyasına yazar. İleri düzey kullanıcılar, işlemlerden sonra Tor’u manuel olarak yeniden başlatmak şartıyla /usr/local/etc/torrc.d/50_user.conf dosyasına ekstra parametreler ekleyebilirler.

Gateway sanal makinesini simge durumuna küçültün (minimize edin).